Các công cụ cần thiết:

*Phoenix 2011: tải về

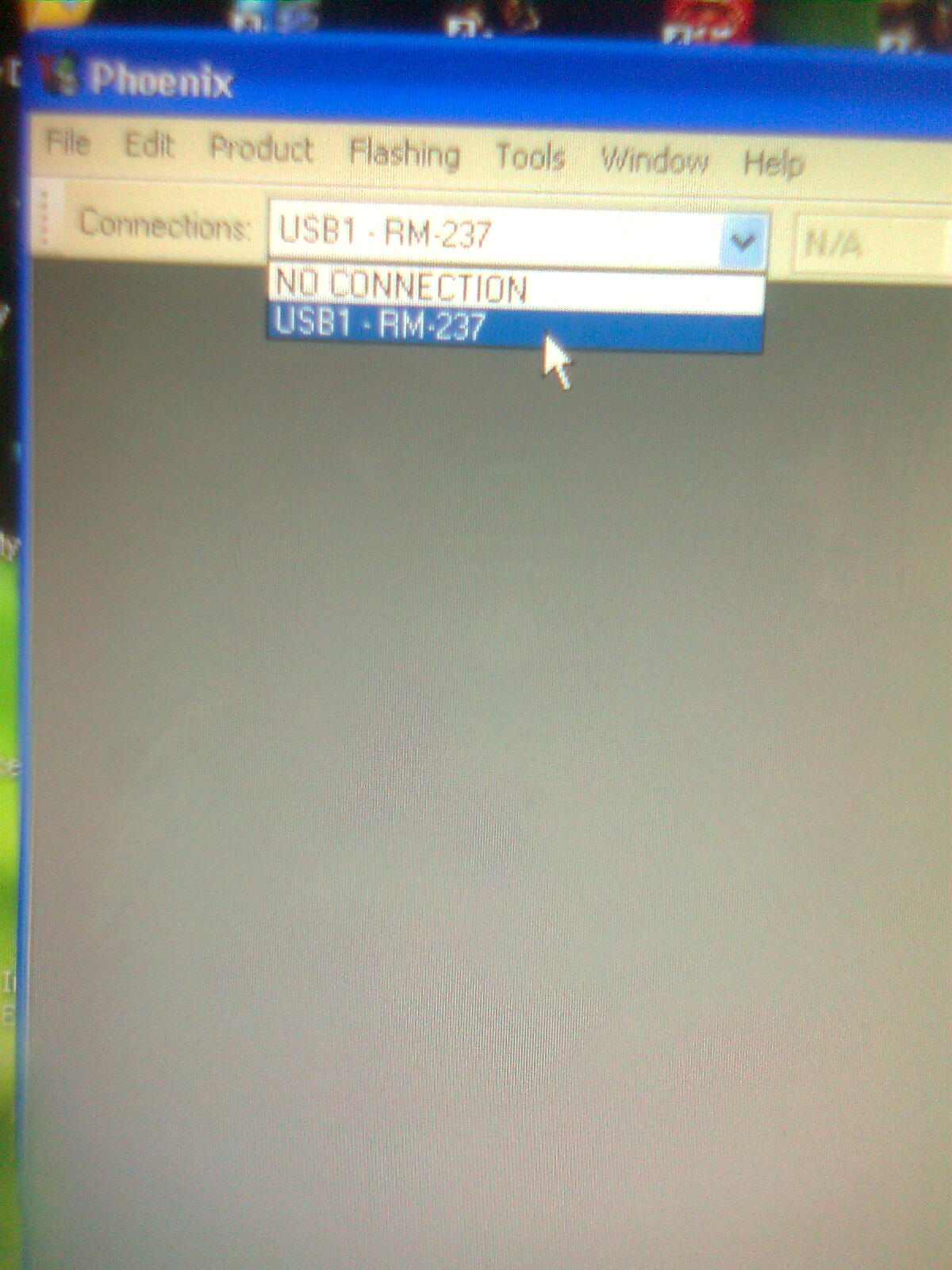

*Mở phoenix 2011 sau đó chọn điện thoại, làm như hình duới:

Open product,chọn đúng RM của máy, bạn cũng có thể nhấn Ctrl-R để phoenix tự động nhận diện điện thoại đang kết nối với máy tính. Sau đó chọn Product —>Product Profile

Tìm đến nơi chứa file .ppu(up ở duới) và mở nó ra, sau đó nhấn Read nha và tìm đến dòng Java TCK Support sau đó thay đổ giá trị thành Java TCK - ON(JSR75 R & W) rồi nhấn Write

Tìm đến nơi chứa file .ppu(up ở duới) và mở nó ra, sau đó nhấn Read nha và tìm đến dòng Java TCK Support sau đó thay đổ giá trị thành Java TCK - ON(JSR75 R & W) rồi nhấn Write

Thế là xong, khởi động lại điện thoại và cảm nhận thôi.

Thế là xong, khởi động lại điện thoại và cảm nhận thôi.Lưu ý: mỗi lần khởi động lại điện thoại sẽ hiện lên thông báo "Test in RNDIS USB mode?" thì có nghĩa là bạn đã hack thành công. Bạn ấn có hoặc không cũng được, ấn có thì sẽ không kết nối điện thoại với máy tính qua USB được, ấn không thì mới kết nối được.

* Nếu muốn gỡ bỏ hack thì các bạn làm tương tự như trên đến chỗ chọn Java TCK - ON(JSR75 R & W) thì các bạn chọn Java TCK - Off là được.

-Cách hack trên chỉ dùng cho điện thoại Nokia S40 v5 trở lên. VD như: 2690, 2700, 2730..... Hoặc điện thoại có chức năng đồng bộ và sao lưu.

* Nếu các máy S40v3 hack theo các này thi nhớ nhấn Read nếu không máy sẽ mất 1 số chức năng như bluetooth, máy nghe nhạc. Và cách này chỉ có tác dụng giúp ứng dụng, game truy cập dữ liệu thoải mái mà không làm phiền bạn.

*File .ppu các đời máy cho các bạn đây:

Lưu ý: file .ppu này chỉ kích hoạt được OHS cho v3 thôi nhé !

.:Thế Giới Game Miễn Phí Dành Cho Mobile:.

.:Thế Giới Game Miễn Phí Dành Cho Mobile:.